Une menace peu connue mais bien réelle

Les Keyloggers ou enregistreurs de frappe en français sont des dispositifs qui permettent d’enregistrer les touches de clavier tapées par l’utilisateur à son insu.

Les keyloggers sont utilisés par les cybercriminels pour récupérer des informations personnelles : (liste non exhaustive )

- Mot de passe

- coordonnées bancaires / données de la carte de crédit

- Adresse

- informations compromettantes pour réaliser du chantage

Avec ces informations les cybercriminels peuvent usurper l’identité de leur victime ce qui peut avoir des conséquences dramatiques pour elle.

Il existe deux types de keylogger :

Avec ces informations les cybercriminels peuvent usurper l’identité de leur victime ce qui peut avoir des conséquences dramatiques pour elle.

Il existe deux type de keylogger clique sur le cadre ci – dessous :

Logiciels

les keyloggers logiciels sont les plus utilisés par les cybercriminels. Ils utilisent les fonctionnalités du système d’exploitation pour récupérer les touches tapées par l’utilisateur

Matériels

les keyloggers matériels sont des dispositifs physiques qui récupèrent les frappes de clavier avant qu’elles arrivent au système d’exploitation, ce qui les rend totalement invisibles par le système d’exploitation

Cet article se penchera sur une menace de sécurité informatique bien souvent méconnue, celle des keyloggers matériels.

Ces Keyloggers sont Simples à utiliser mais pas indétectables

Les keyloggers matériels sont des dispositifs USB qui viennent se brancher entre le clavier et l’ordinateur. Ils fonctionnent que pour les claviers USB ou PS2, il n’existe pas d’équivalent pour les claviers d’ordinateur portable. Nous pouvons donc facilement repérer que quelque chose est branché entre le clavier et le port USB de l’ordinateur.

Voici ci-joint une photo de keylogger matériel USB.

Keylogger Invisible

Il existe d’autres types de keyloggers physiques qui viennent se souder directement dans le clavier. Ce type de keylogger a une surface d’ 1cm² ce qui lui permet de se fixer dans tout type de clavier USB.

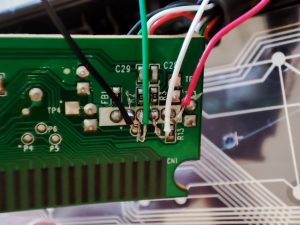

Pour configurer un keylogger de ce type il faut (cliquer pour voir les images en grands) :

- Souder 4 fils USB sur le keylogger

- Ouvrir le clavier et repérer le contrôleur USB

- Souder l'autre bout des fils à son bon emplacement sur le contrôleur USB

- Trouver un bon emplacement pour le keylogger

Après avoir configurer cela il ne reste plus qu’à refermer le clavier !

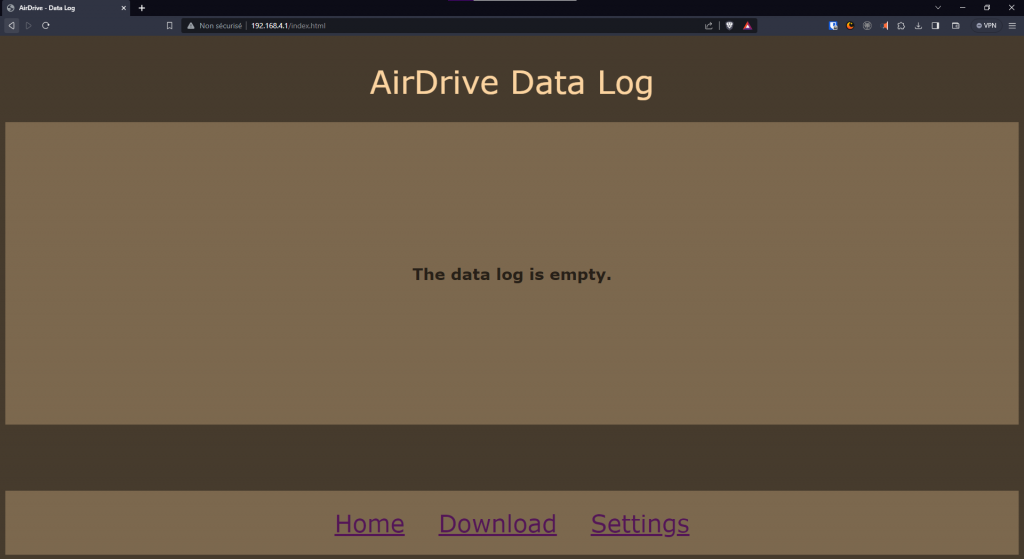

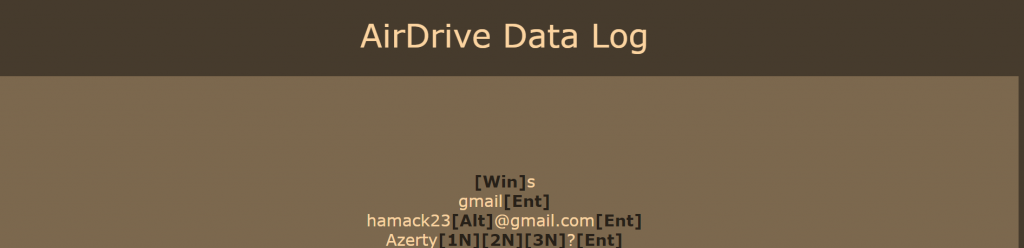

le keylogger dispose d’un serveur web qui permet de visualiser les touches enregistrées en temps réel. Pour accéder au serveur web, il faut d’abord se connecter au réseaux Wi-Fi qu’émet le keylogger puis se rendre sur la bonne adresse ip. Le keylogger permet aussi d’exporter les données dans un fichier .txt . Certains keyloggers ont un système de notification par email qui permet à l’attaquant de recevoir les données par mail.

Attaque Potentiellement Réalisable avec un keylogger matériel

Les keyloggers physiques sont souvent utilisés par des personnes non spécialisées en hacking qui voudraient dérober des informations sensibles sur une personne en particulier. Il peut s’agir de conjoint(e) , ex conjoint(e), des collègues, des agents d’entretien ou des stagiaires si nous sommes dans un cadre professionnel.

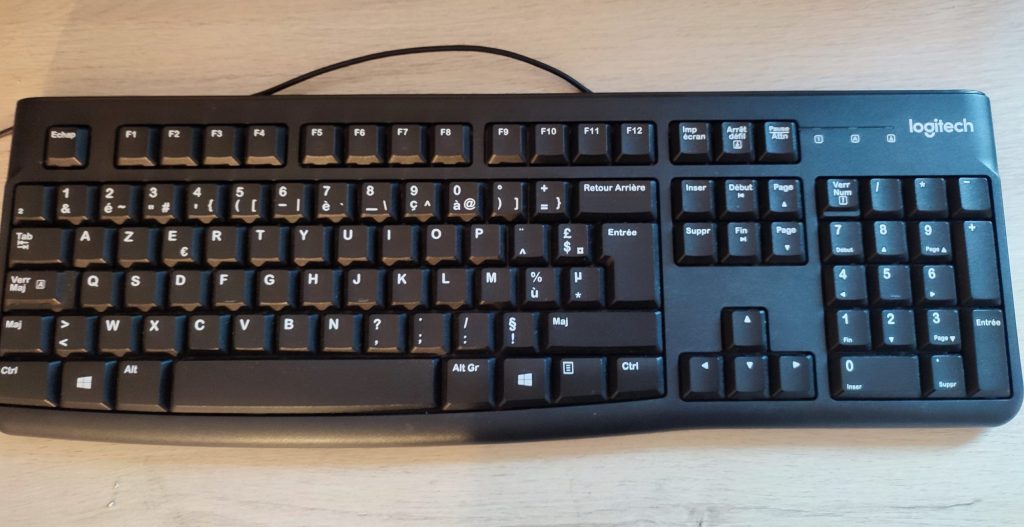

Les keyloggers à installer directement dans un clavier comme mentionné précédemment, peuvent l’être dans des claviers passe partout comme ce clavier Logitech. Il serait facile pour une personne voulant récupérer des informations de permuter le clavier de la victime avec celui disposant du keylogger. Si la victime change souvent de poste fixe comme dans un open space, elle ne verra pas le changement de clavier.

Les attaques par Keylogger physique existe bien, nous avons pu voir cela lors d’une affaire qui a pris fin en 2018 ici où un médecin avait utilisé un keylogger physique pour espionner un professeur. Ce keylogger a été trouvé par le service informatique de l’hôpital où il travaillait. Il fut alors condamné à quatre mois de prison avec sursis, outre la confiscation de son matériel et des intérêts civils.

Conclusion

Pour se protéger des keyloggers logiciels, il est important d’avoir un antivirus à jour. Concernant les keyloggers matériels il est important de savoir que ce type de keylogger existe, il est recommandé de vérifier dès l’utilisation de l’ordinateur si quelque chose est branché entre le clavier et l’ordinateur notamment si nous travaillons sur des informations sensibles. Pour se protéger des keyloggers internes nous pouvons utiliser notre clavier personnel ou utiliser un détecteur de signal Wi-Fi, si le clavier émet un signal cela devra nous mettre la puce à l’oreille.

Une solution plus simple mais plus onéreuse consiste à utiliser des claviers chiffrés de bout en bout, grâce à cela le keylogger physique récupéra des informations chiffrées et donc illisibles.

super article

👍

très beau pouce

Ah, quel sujet fascinant que celui des keyloggers ! Cet article m’a vraiment ouvert les yeux sur une menace que je n’avais pas vraiment prise au sérieux jusqu’à présent. On pense souvent à sécuriser nos appareils avec des antivirus pour nous protéger des cyberattaques, mais les keyloggers matériels, c’est une autre histoire !

Je dois avouer que j’ai été agréablement surpris par le niveau de détail de cet article. On y apprend vraiment tout sur les keyloggers, du type logiciel au type matériel, en passant par leurs fonctionnements et les risques qu’ils posent. C’est comme une leçon complète sur la sécurité informatique, mais en beaucoup plus passionnant (ou du moins, en beaucoup plus effrayant !).

L’idée qu’un simple dispositif USB entre mon clavier et mon ordinateur puisse enregistrer toutes mes frappes sans que je m’en rende compte est à la fois fascinante et effrayante. On se croirait dans un film d’espionnage ! Et le pire, c’est que ça peut arriver à n’importe qui, même sans être un expert en hacking. Les exemples cités dans l’article, comme celui du médecin espionnant son professeur, montrent à quel point cette menace est bien réelle.

J’ai aussi beaucoup apprécié les conseils de prévention donnés à la fin de l’article. Utiliser un antivirus à jour pour se protéger des keyloggers logiciels, vérifier régulièrement si quelque chose est branché entre le clavier et l’ordinateur pour repérer les keyloggers matériels, ou même opter pour des claviers chiffrés, toutes ces solutions semblent judicieuses pour renforcer sa sécurité en ligne.

En tout cas, cet article m’a vraiment fait réfléchir sur la sécurité de mes données et sur l’importance de rester vigilant face aux menaces numériques. Merci à l’auteur pour cette analyse approfondie et pour nous avoir rappelé que la sécurité informatique est l’affaire de tous. Restons vigilants et protégeons nos données coûte que coûte !